Группа Google Threat Intelligence Group (GTIG) недавно опубликовала отчет об углубленном анализе безопасности, в котором раскрыт новый инструмент для полной эксплуатации уязвимостей iOS под названием DarkSword, который с ноября 2025 года используется несколькими разработчиками коммерческих шпионских программ и подозреваемыми хакерскими группами национального уровня.

Вред уязвимости DarkSword заключается в том, что в затронутой системе iOS (то есть не установлено последнее обновление безопасности, выпущенное Apple) вся система iOS может быть захвачена без какого-либо взаимодействия с пользователем, поэтому это чрезвычайно опасно.

Согласно данным наблюдения и анализа, DarkSword начал атаки на несколько целей в таких странах, как Саудовская Аравия, Турция, Малайзия и Украина, образуя модель распространения инструментов, аналогичную набору уязвимостей Coruna iOS, ранее раскрытому Google.

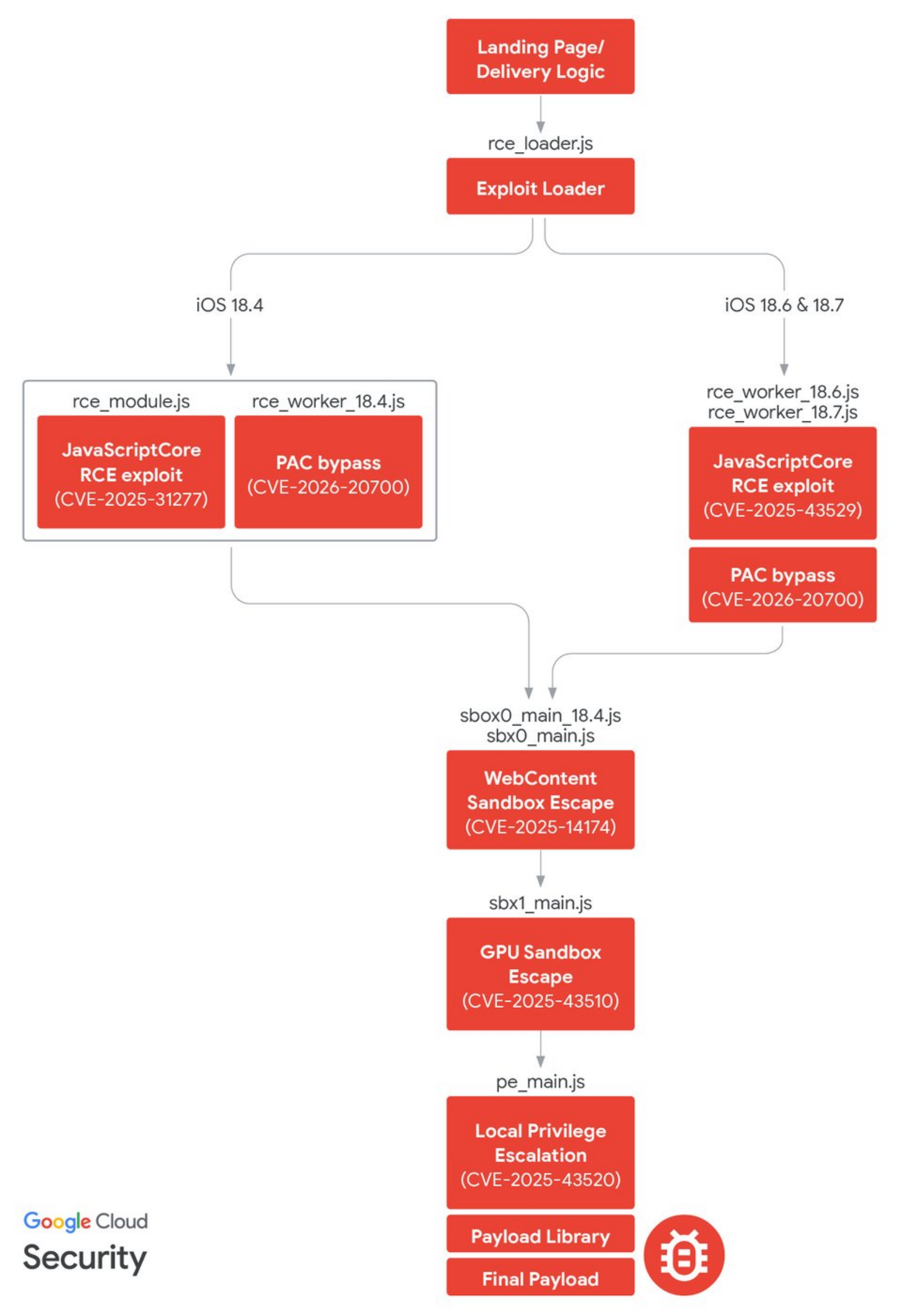

Основные технические детали цепочки уязвимостей:

DarkSword — это эксплойт уязвимости полной ссылки с нулевым щелчком мыши, реализованный на чистом JavaScript. Он поддерживает iOS 18.4 ~ iOS 18.7. Его особенностью является то, что он может осуществлять полномасштабные атаки от веб-страниц до разрешений ядра, не обходя механизм безопасности iOS PPL или SPTM.

Другими словами, злоумышленникам нужно только побудить пользователей посетить определенные фишинговые веб-сайты (например, с помощью фишинговых писем или даже размещения таргетированной рекламы непосредственно в поисковых системах), после чего они смогут напрямую захватить устройства iOS и добиться мониторинга и кражи данных в реальном времени.

Вся цепочка эксплойтов использует в общей сложности 6 уязвимостей безопасности:

Этап 1. Начальный доступ и удаленное выполнение кода с использованием CVE-2025-31277/43529.

Этап 2. Выход из песочницы, использование CVE-2025-14174/43510

Этап 3. Повышение привилегий ядра с использованием CVE-2025-43520.

Этап 4. Развертывание трех различных семейств вредоносных программ с возможностями, включая мониторинг в реальном времени, кражу данных, очистку журналов и многое другое.

Атаки, которые были обнаружены в дикой природе:

UNC6748: Этот коммерческий разработчик шпионского ПО начал свою деятельность с ноября 2025 года и предназначался для пользователей в Саудовской Аравии.

PARS Defense: коммерческое шпионское ПО, нацеленное на пользователей в Турции и Малайзии, начиная с ноября 2025 года.

UNC6353: Предполагаемая российская шпионская организация, которая с декабря 2025 года проводит атаки на целевых пользователей в Украине и других странах.

Уязвимость устранена:

Apple устранила эти уязвимости безопасности с помощью множества обновлений безопасности. После установки последней версии iOS и установки последних обновлений безопасности DarkSword не может продолжать использовать уязвимости для запуска атак, поэтому самое главное для пользователей — включить автоматические обновления и своевременно устанавливать обновления.

Кроме того, Apple также рекомендует пользователям, стремящимся к более высокому уровню безопасности, попытаться включить расширенную защиту. Когда этот режим включен, Safari не сможет загружать JavaScript. Это может значительно повысить безопасность, но также вызовет неудобства в повседневном использовании.